С каждым годом число взломов сайтов растет. Большое число взломов происходит по причине заражения сайта вирусами. Для противодействия угрозе заражения владельцам сайтов нужно позаботиться о принятии мер противовирусной защиты.

В количественном выражении взломы через веб составляют около 75%, чем и обусловлено столь пристальное внимание к этому классу.

В большинстве случаев это становится возможным в результате эксплуатации уязвимостей:

Второй вариант взлома сайта возможен благодаря брутфорсу панелей администрирования, то есть подбору логинов/паролей. Это очень распространённый тип атаки, особенно на защищенные CMS. По-прежнему пользователи устанавливают короткие или словарные пароли, которые с легкостью перебираются злоумышленниками и могут быть подобраны за конечное время. В результате доступ к админ-панели можно получить буквально за несколько минут. Ситуация усугубляется тем, что доступ в панель администратора обычно не ограничивается дополнительными средствами, такими как двухфакторная аутентификация, разрешенным списком IP-адресов, а число неверных попыток входа не ограничено.

Компрометация ресурсов техническими средствами без использования «человеческого фактора».

Взлом через «соседей» по аккаунту. Например, на виртуальном хостинге размещен сайт, безопасности которого уделяется большое внимание: он работает на обновленной версии CMS, к нему применены технические средства защиты. Но на том же shared-аккаунте может быть размещено еще два десятка сайтов с уязвимыми версиями CMS, или размещаться старая тестовая версия сайта, про которую все давно забыли, а в ней может быть открыт загрузчик файлов или доступна без аутентификации админ-панель. Подобные незащищенные сайты и являются источниками проблем безопасности. Через их уязвимости можно внедрить администратора сайта в базу данных, загрузить веб-шелл или бэкдор, а затем получить полный контроль над аккаунтом хостинга. Это возможно, так как на shared-аккаунтах, где нет физической изоляции сайтов друг от друга, все данные расположены внутри общего файлового пространства (у файлов аккаунта общий пользователь операционной системы), то есть скрипты одного сайта могут читать, изменять, удалять скрипты, шаблоны и базу данных другого сайта на том же аккаунте. Это является причиной массовых взломов сайтов на аккаунте, когда однотипное заражение наблюдается на всех ресурсах виртуальной площадки.

Еще один вариант заражения сайта –добровольная установка зараженного компонента веб-мастером. Например, скачивание шаблонов или плагинов с ненадежного сайта. Во многих случаях в такой плагин оказывается «вшит» вредоносный код. Благодаря такой уязвимости через некоторое время сайт взламывают.

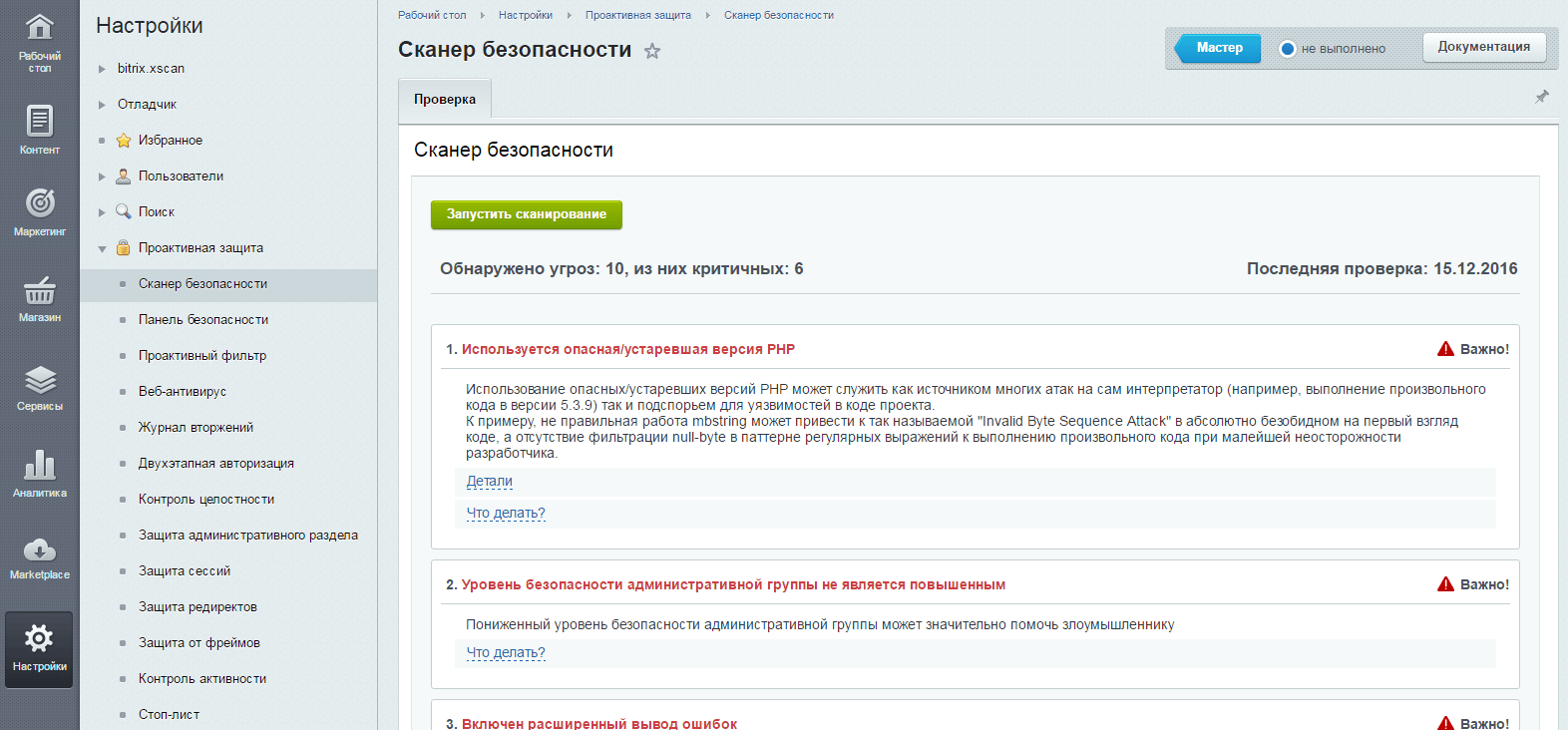

В данной статье мы рассмотрели основные варианты взлома сайтов и методы защиты от вирусного заражения. Если Ваш сайт уже был заражен, необходимо принять меры по чистке сайта от вирусов. Подробнее об этом читайте в статье «Очистка сайта на 1С-Битрикс от вирусов».

При написании статьи использовались материалы из статьи «Почему взламывают даже защищённые CMS на безопасном хостинге»